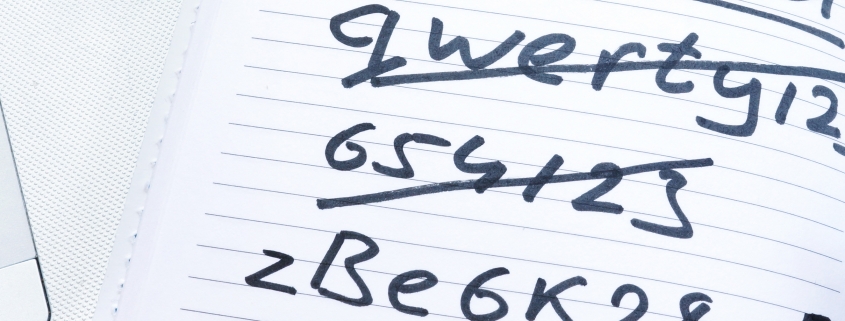

Wissen ist die beste Verteidigung – Strategien gegen Ransomware und Trojaner

Die jüngsten Angriffe auf den Automobil-Zulieferer Eberspächer und die Media-Saturn-Holding zeigen, dass die Gefahr von Ransomware- oder Verschlüsselungsangriffen nicht abnimmt. Doch wie sich dagegen schützen?