aus dem Netzwerk Insider November 2024

„Die Informationssicherheit“ ist ein wichtiger Stakeholder, den RZ-Planer und -Betreiber berücksichtigen müssen. Wie helfen aktuelle BSI-Veröffentlichungen, mit konkretem Bedarf und konkreten Rahmenbedingungen sinnvoll umzugehen?

Maßnahmenlisten gemäß veralteter BSI-Grundschutzkataloge, speziell zum RZ-Baustein, die man früher abarbeiten konnte, sind abgelöst worden. Jetzt sind Anforderungen gemäß modernisiertem Grundschutz maßgeblich, siehe Grundschutzkompendium.

Den Bänden des BSI-HV-Kompendiums, die Architekturen, Maßnahmenempfehlungen usw. spezifiziert haben, ist es ähnlich ergangen. Sie wurden wegen Veralterung zurückgezogen und bedingt durch aktuellere BSI-Dokumente ersetzt. Zudem ist eine Benchmarking-Basis im Aufbau, die einen gestuften Umgang mit erhöhtem RZ-Sicherheitsbedarf erleichtern soll (HV-Kompendium, Kompaktversion dazu).

Was bietet das aktualisierte Angebot an Anforderungsspezifikationen und Arbeitshilfen des BSI? Wie ist dieses „BSI-konform“ in Zusammenhang mit technischen Standards, Normen und Vorschriften zu RZ-Ausstattung und RZ-relevanter Technik zu sehen?

Der vorliegende Artikel will zunächst das Verständnis für die aktuelle „BSI-Denke“ erleichtern. Die Abkehr von detaillierten BSI-Vorgaben zum „Wie“ und die verschiedenen Veröffentlichungen zum „Was wird erwartet“ sollen verstanden werden. Vom BSI vorgesehene größere Gestaltungsfreiheit bedeutet einen bedingten Wegfall von Rechtfertigungszwang bei der Lösungsauswahl zu Basis- und Standardschutz.

Die Herausforderung beim nachvollziehbaren, angemessenen Umgang mit erhöhtem Sicherheitsbedarf wird dadurch allerdings nicht geringer. Der Aspekt der Verhältnismäßigkeit wird durch die zunehmende Komplexität und Abhängigkeit von IT-Lösungsangeboten schwieriger zu bewerten. Der zugehörige Stand der vom BSI unter „RZ-Sicherheit und Hochverfügbarkeit“ herausgegebenen Dokumente und Hilfen ist entsprechend wissenswert. Er wird ebenfalls vorgestellt und aus Praxissicht eingeordnet.

BSI-Anforderungen an die RZ-Gestaltung – wozu?

Der Name sagt es klar und deutlich: Das Bundesamt für Sicherheit in der Informationstechnik (BSI) beschäftigt sich schwerpunktmäßig mit Informationssicherheit. Wenn vor diesem Hintergrund BSI-Anforderungen an die Absicherung von Anwendungen, Systemen und Netzwerken erhoben werden, überrascht das niemanden.

Das BSI-IT-Grundschutzkompendium formuliert entsprechende Anforderungen in Form von Bausteinen, die nach einem Schichtenmodell organisiert sind. Passend zu den eben genannten Maßnahmen der Absicherung gibt es dabei unter anderem die Schichten APP, SYS und NET. Bei diesen Schichten dürfte auch für in die Grundschutz-Praxis Einsteigenden sofort „klar und deutlich“ sein, dass sich das BSI für eine Spezifikation von Anforderungen zuständig sieht.

Schaut man sich das besagte Schichtenmodell genauer an, so entdeckt man im Themenbereich System-Bausteine, d.h. Absicherung von technischen Systemen, auch eine Schicht „INF“. Dieses Kürzel steht für „infrastrukturelle Sicherheit“. Die INF-Schicht befasst sich mit baulich-technischen Gegebenheiten. Betrachtet man die Liste der unter INF eingeordneten Bausteine, findet man u.a. einen Baustein „Rechenzentrum sowie Serverraum“.

Wieso mischt sich „die Informationssicherheit“ in die Gebäudetechnik allgemein und in die RZ-Ausstattung im Besonderen ein? Die Antwort liegt in den drei Grundwerten oder Schutzzielen der Informationssicherheit (mindestens): Vertraulichkeit, Integrität und Verfügbarkeit.

Bei Verständnis zu Verfügbarkeit „klingelt es“ sicherlich recht schnell, wenn man sich wichtige Aspekte von Serverraum- bzw. RZ-Ausstattung anschaut. Fällt der Strom komplett aus, können die wichtigen zentralen Systeme und die zu ihrer Vernetzung nötigen Komponenten nicht mehr betrieben werden. Geraten Umgebungsbedingungen wie Temperatur oder Luftfeuchtigkeit außerhalb der Toleranzbereiche solcher Systeme und Komponenten, so drohen Geräteausfälle. Brennt es oder dringt Wasser in Serverraum bzw. RZ ein, kann dies schwere Schäden an den Geräten verursachen. Bricht jemand in diese Räume ein und demoliert mutwillig derartige Geräte (Einbruch zwecks Sabotage/ Vandalismus), ist ebenfalls die Verfügbarkeit der digitalen, zentral gespeicherten und abrufbaren Informationen massiv eingeschränkt. Es ist nachvollziehbar, dass „die Informationssicherheit“ und somit das BSI als Stakeholder Anforderungen mit Blick auf Gefährdungen wie Versorgungsinfrastruktur, Feuer, Wasser und unbefugten Zutritt formuliert – insbesondere für Räume mit der Funktion Serverraum/Rechenzentrum.

Vertraulichkeit und Integrität stehen bei genauerem Hinsehen ebenfalls in einem plausiblen Zusammenhang mit der Sicherheit von Serverräumen und Rechenzentren. Einfache Beispiele:

- Fällt für ein IT-System plötzlich die Stromversorgung weg, kann der resultierende Absturz den Installationszustand oder Daten beschädigen (Formen von Integritätsverlust). Betriebssysteme und Anwendungssoftware sind hier robuster geworden, doch nur bis zu einem gewissen Grad.

- Was nützen Schutzmaßnahmen gegen Angriffe „über das Netzwerk“, wenn der Angreifer sich direkt am System zu schaffen machen kann? Je nach Art der Manipulation ist zunächst die Integrität wegen manipulierter System- und Softwareinstallation bedroht, z. B. über lokales Einschleusen von Schadsoftware. Im Weiteren kann auch die Vertraulichkeit der über die manipulierte Lösung zugänglichen Daten gefährdet sein.

Theoretisch könnte man Systeme nahezu vollständig gegen verändernde Eingriffe vor Ort am Gerät „abdichten“. Nachteil allerdings: Damit verbaut man auch jegliche Möglichkeit, ein havariertes System z. B. auf Betriebssystemebene noch zu retten, statt es komplett neu installieren zu müssen. Die Folge: Zu Notfallzwecken gibt es für ausreichend Eingeweihte doch Hintertürchen, um sich unbefugt umfassenden Zugriff auf gut gesicherte Systeme zu verschaffen. Entsprechende „Angriffstricks“ sind nicht neu, und daher können und werden mittlerweile verfügbare technische Hürden eingebaut. Hundertprozentig „knacksicheren“ Schutz gibt es allerdings nicht. Nachträglich erkannte Schwächen solchen Schutzes sind ebenfalls Alltag in der Informationssicherheit. Wenn sich ein entsprechend vorbereiteter Angreifer länger ungestört an einem Gerät zu schaffen machen kann, steigen seine Chancen, eine Schwachstelle lokal auszunutzen.

Quintessenz: Trotz aller technischen Finessen, Geräte gegen lokale manipulative Eingriffsversuche abzusichern, leisten Maßnahmen gegen unbefugten Serverraum- oder RZ-Zutritt einen wertvollen Beitrag zum Schutz der Vertraulichkeit und Integrität von IT-Equipment und damit letztlich von digitalen Informationen.

Gibt es „DAS“ BSI-anforderungskonforme RZ?

Wie gesehen existiert eine nachvollziehbare Schnittmenge zwischen Informationssicherheitsbedarf und Qualitäten der Gestaltung von Serverräumen und Rechenzentren. Diese Denkweise hat Einzug in die Praxis der RZ-Planung gehalten. Historisches Kompetenzgerangel sollte vor Planungsbeginn ausgeräumt sein. Hat man das geschafft, stellen sich Grundsatzfragen wie: „Lässt sich ein bisheriger Server- oder RZ-Raum noch durch Modernisierung retten oder zumindest für eingeschränkte Zwecke weiterverwenden?“ bzw. „Wie gut und damit aufwändig/ teuer müssen typische Maßnahmen ausgelegt werden, um dem Sicherheitsbedarf in einem neuen RZ zu entsprechen?“

Herausforderungen, die sich dabei stellen: Die maßgeblichen Anforderungen aus der Perspektive der Informationssicherheit müssen identifiziert und berücksichtigt werden. Diese sollten mindestens für einen Basis- und Standard-Schutz nach aktuellem technischem Wissensstand auf Mindestniveau „good practices“ umgesetzt werden. Dazu sind die maßgeblichen technischen Standards, Normen, Vorschriften usw. heranzuziehen und zu interpretieren. Interpretationsbedarf fällt da an, wo sowohl Sicherheitsanforderungen als auch technische Standards, Normen etc. Spielräume lassen und anerkannte Lösungswege Alternativen bieten.

Solche Spielräume in Standards, Normen etc. und in aktuell vom BSI formulierten Anforderungen gibt es aus gutem Grund. Nicht in jeder Umgebung lässt sich jeder technische Lösungsansatz praktikabel umsetzen: Mal stören bauliche oder logistische Gegebenheiten, mal muss man als Mieter Einschränkungen in der Gestaltungsfreiheit hinnehmen. Außerdem benötigt man Gestaltungsspielraum, wenn „good practices“ auf dem Niveau der Mindestsicherheit nicht ausreichen. Spätestens wenn man bewusst von „Rechenzentrum“ statt von „Serverraum“ spricht, ist von erhöhtem Bedarf auszugehen. Die BSI-Grundschutzmethodik benutzt dazu den Begriff „erhöhter Schutzbedarf“, inklusive Stufung nach „hoch“ bzw. „sehr hoch“. Auch ohne anstrengendes Eintauchen in die Methodik leuchtet ein, dass es hier um den Aspekt der Verhältnismäßigkeit geht.

Die Arbeitsannahme im Weiteren lautet: Der Begriff Rechenzentrum/RZ wird verwendet, wenn zumindest anteilig Informationen und zugehörige Anwendungen, Systeme und Netzkomponenten mit „erhöhtem Schutzbedarf“ unterzubringen, zu betreiben und zu schützen sind.

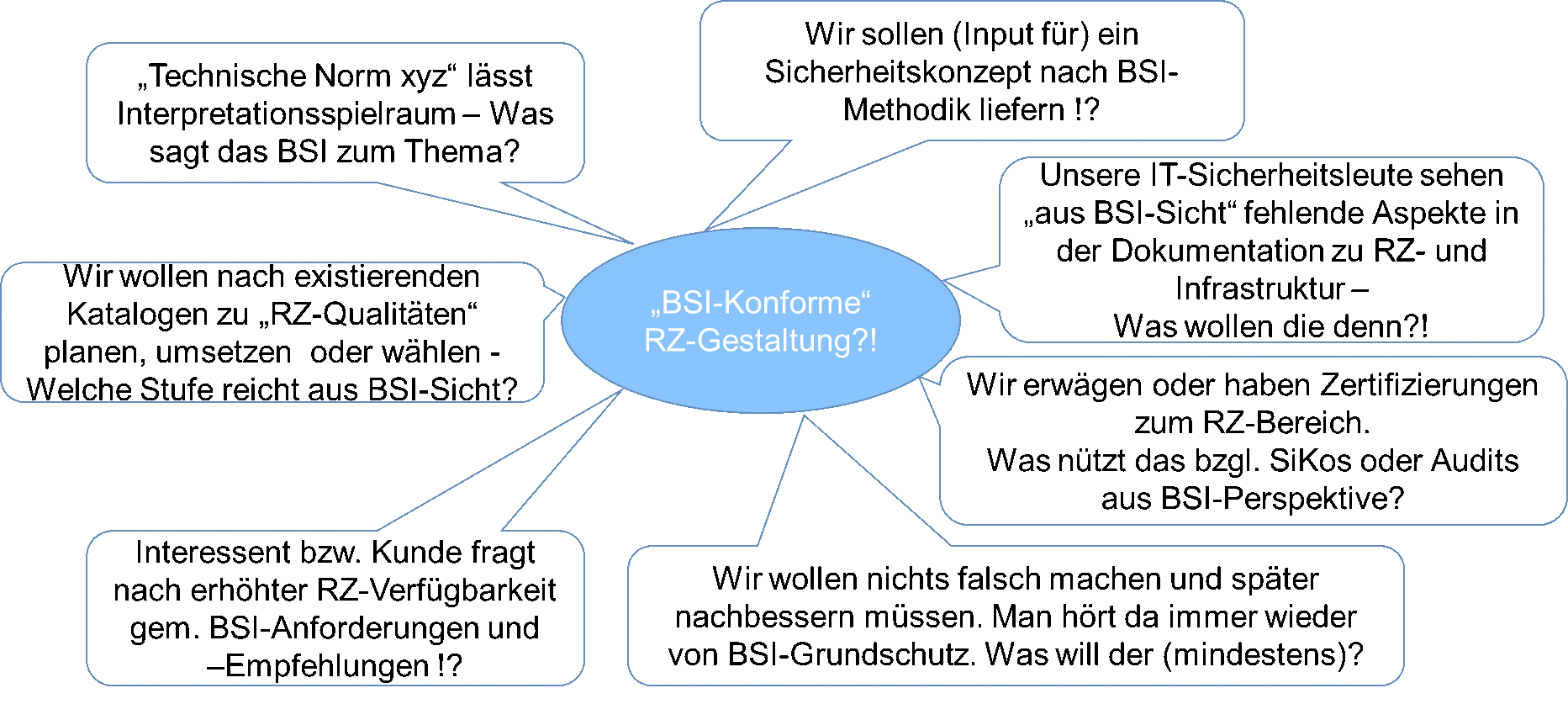

Eine wichtige Aufgabe besteht dann darin, die Sichtweisen von Technik-Know-how und Informationssicherheit, d.h. von Infrastrukturplaner und „BSI-Methodikern“ auf erhöhtem Lösungsniveau zusammenzubringen. Hieraus ergeben sich typische Praxisfragen zur „sicheren RZ-Planung“, siehe Abbildung 1.

Abbildung 1: Alltagsfragen der „sicheren RZ-Planung“

Übrigens: Belastbare und aktuelle Dokumentation zur RZ-Infrastruktur mit den gewählten Lösungsdetails gehört zu den (BSI-)Anforderungen des Stakeholders „Informationssicherheit“, bereits bei durchschnittlichem („normalem“) Schutzbedarf.

Gestufter Schutzbedarf im RZ – wie setzt das BSI hier an und gibt Anhaltspunkte?

Das BSI bietet Hilfen zur bedarfsgerechten Lösungsfindung für die RZ-Gestaltung über verschiedene Schienen.

Das erwähnte Grundschutzkompendium mit dem „RZ-Baustein“ ist eine davon. Bereits für normalen Schutzbedarf, d.h. für das Schutzniveau Basis- und Standardschutz, werden Wahlmöglichkeiten gegeben. Mit der grundlegenden Umstellung auf den modernisierten Grundschutz wurden bis dahin maßgebliche Katalog-Bausteine mit Maßnahmenlisten durch Kompendiumsbausteine mit Anforderungen abgelöst. Wesentlicher Unterschied: Die Bausteine der klassischen Grundschutzkataloge waren deutlich konkreter mit Blick auf das „Wie“ zu geforderten Schutzvorkehrungen.

Beispiel: Der alte Baustein Rechenzentrum umfasste die Maßnahme „Handfeuerlöscher“ auf unterster Stufe (A) der Absicherung. Die Bausteine des modernisierten Grundschutzes konzentrieren sich stärker darauf, den Zielzustand zu benennen, und lassen selbst bei konkreten Lösungsempfehlungen oft Spielräume über explizit genannte Optionen. So sieht die Anforderung „Einsatz einer Lösch- oder Brandvermeidungsanlage“ für RZ-Räume gleich zwei Alternativen vor: reaktiv über automatische Löschung oder Brandvermeidung (etwa: Sauerstoffreduktion). Nur noch für die Raumqualität „Serverräume“ und dabei für Serverräume ohne Lösch- oder Brandvermeidungsanlage werden geeignete Handfeuerlöscher als „MUSS“ benannt.

Auch weiterführende Umsetzungshinweise, die für manche Kompendiums-Bausteine als Zusatzdokument existieren, konkretisieren die je Anforderung genannten „Maßnahmen“ eher über Punktelisten von Aspekten, mit denen man sich zu beschäftigen hat, anstatt konkrete Lösungen als Weg der Wahl zu benennen. (Zum „RZ-Baustein“ gibt es solche Umsetzungshinweise Stand Oktober 2024 übrigens gar nicht).

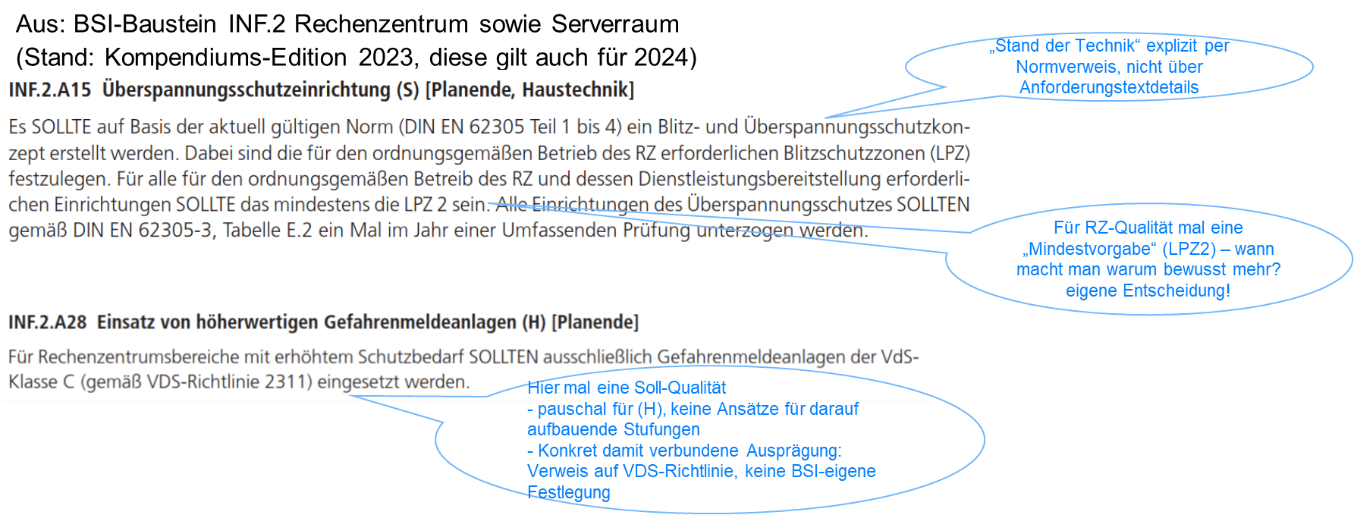

Generell überlässt das BSI in den Anforderungstexten des Kompendiums bzgl. technischer Details zur Lösungsgestaltung konsequent den thematisch passenden Standards, Normen usw. das Feld. Beispiele sind aus Abbildung 2 ersichtlich.

Abbildung 2: kommentierte Auszüge aus dem Baustein „Rechenzentrum sowie Serverraum“

Vorteile dieser Art von „RZ-Baustein“ gemäß modernisiertem Grundschutz und zugehörigem Grundschutz-Kompendium: Die BSI-Texte sind in dieser Form deutlich weniger anfällig für eine Veralterung. Planer, RZ-Architekten und ausführende Firmen können sich auf die Anwendung aktueller Arbeitsgrundlagen nach EN, DIN, VdS, VDE usw. konzentrieren, solange sie die in Art einer Aufgabenliste im RZ-Baustein adressierten Aspekte berücksichtigen. Der früher häufiger notwendige Gleichwertigkeitsnachweis, wenn man eine vom „alten“ BSI-Maßnahmentext abweichende Lösungsform wählte, entfällt. Grundschutz-Anforderungen sagen vor allem, was zu tun ist / was erwartet wird. Aktueller „Stand der Technik“, konkrete Situationen bzgl. der betrachteten Räume und deren Nutzung sowie Grad des Schutzbedarfs sind das Maß der Dinge.

Die so vom BSI-Baustein gewährte stärkere Gestaltungsfreiheit hat ihren Preis: erhöhte Herausforderungen in Sachen planerische Entscheidungsfindung und zugehörige Dokumentation:

- Man kann nicht länger „Maßnahme wie vom BSI formuliert umgesetzt“ abhaken.

Der gewählte Lösungsweg inklusive zugehöriger Entscheidungsfindung muss nachvollziehbar dokumentiert sein. Hier sind die BSI-Anforderungen im RZ-Baustein sehr hartnäckig und an mehreren Stellen sichtbar formuliert. Dies gilt für alle Wahlmöglichkeiten, d.h. bei Basis- und Standardschutz ebenso wie für den erhöhten Schutzbedarf. - Der Anteil von Baustein-Empfehlungen zum erhöhten Schutzbedarf ist deutlich geringer als der von entsprechenden „Z“-Maßnahmen des alten RZ-Bausteins gemäß klassischen Grundschutzkatalogen.

Solche „H“-Anforderungen im Kompendium sind ausdrücklich nur noch als erste Vorschläge für den Umfang mit erhöhtem Schutzbedarf gedacht, ohne Anspruch auf umfassende Themenabdeckung oder Vollständigkeit.

Für die Form der Dokumentation dazu, dass man sich mit den maßgeblichen Grundschutz-Anforderungen sowie danach verbleibenden konkreten (Rest-)Risiken im Sinne des erhöhten Schutzbedarfs beschäftigt hat, macht das BSI ein bekanntes Angebot: Die Erstellung einer Sicherheitskonzeption nach BSI-IT-Grundschutzmethodik, siehe BSI-Standards 200-2 und 200-3, ist ein möglicher Weg. Ein Grundschutz-Check zum RZ-Baustein spiegelt die über technische Planungs-, Umsetzungs- und Betriebsdokumentation genauer nachvollziehbaren Lösungswege an den Baustein-Anforderungen. Eine Risikoanalyse gemäß Standard 200-3 hält nötigenfalls fest, wie man mit trotzdem noch gesehenen Restrisiken gezielt umgeht.

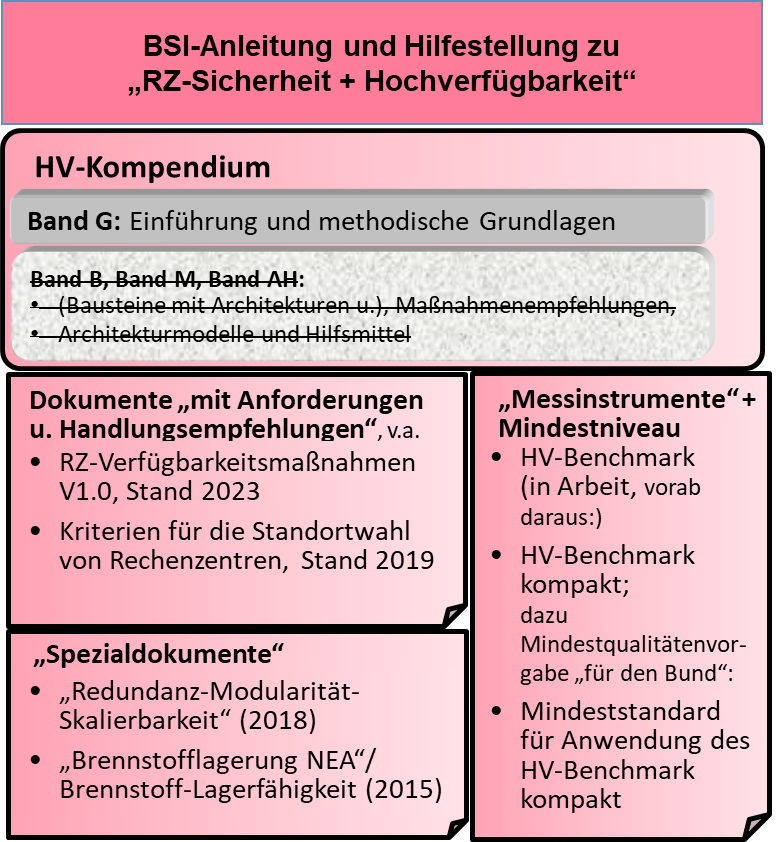

Abbildung 3: BSI-Themenseite „Sicherheit von Rechenzentren / Hochverfügbarkeit“

Nur: Wie man im akuten Fall zu konkreten Entscheidungen gelangt, beantwortet eine solche Methodik naturgemäß nicht. Dies betrifft insbesondere die Festlegung von über einen Grundschutz hinausgehenden ergänzenden Sicherheitsmaßnahmen unter Berücksichtigung des Aspekts der Verhältnismäßigkeit.

Hat sich das BSI also mit der Modernisierung des Grundschutzes vollständig aus solchen Praxisdetails zurückgezogen und gibt keine weitere Hilfestellung mehr? Doch! Man muss jetzt nur konsequenter an anderer Stelle suchen. Für konkrete Praxis zum Umgang mit aktuellen Themen zur Informationssicherheit in den Schichten SYS und APP findet man weiterführendes Material, z. B. in Form von Technischen Richtlinien des BSI und themenspezifischen Veröffentlichungen zur „Cybersicherheit“.

Mit Blick auf die Sicherheit von Rechenzentren gibt es einen eigenen Themenbereich im Rahmen der Webpräsenz des BSI, genauer bzgl. „Sicherheit von Rechenzentren / Hochverfügbarkeit“, derzeit zu finden unter:

https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Informationen-und-Empfehlungen/Empfehlungen-nach-Angriffszielen/Hochverfuegbarkeit/hochverfuegbarkeit_node.html.

BSI-Anleitung und Hilfestellung zu „RZ-Sicherheit/Hochverfügbarkeit“

Das Angebot an entsprechenden BSI-Dokumenten ist nicht völlig neu. So hat das „HV-Kompendium“ mit diversen Bänden seinen zeitlichen Ursprung bereits parallel zur Frühphase des klassischen Grundschutzes und wurde zuletzt 2013 mit Version 1.6 überarbeitet und aktualisiert. Auch oder gerade hier (erhöhter Schutzbedarf, Variationsbedarf wg. Verhältnismäßigkeit!) konnte danach dem Anspruch hinreichend aktueller und umfassender Hilfsdokumente nicht länger praktikabel entsprochen werden.

Entsprechend hat das BSI auch in diesem Zusammenhang neue Wege beschritten, um „Empfehlungen für Planungen und sicheren Betrieb“, hier: mit Blick auf hochverfügbare Rechenzentren, anzubieten:

- Das HV-Kompendium wurde auf seinen einführenden Band G reduziert.

- Dokumente mit „Anforderungen und Handlungsempfehlungen“ bzgl. RZ-Verfügbarkeit wurden neu erstellt, mit unterschiedlichem thematischem Umfang und Detaillierungsgrad.

- Zwischenzeitlich entstandene Dokumente zu Spezialthemen mit RZ-Relevanz werden ebenfalls über die BSI-Themenseite zur RZ-Sicherheit zugänglich gemacht.

- Ein über das Prüfraster „Grundschutz-Check“ hinaus nutzbares Angebot für systematische Planungsbewertung, Bewertung konkreter RZ-Zustände und dabei möglicher Differenzierung nach Schwerpunkt-Aspekten und Qualitäten befindet sich im Aufbau.

Eine umfassende Vorstellung der über die Einstiegsseite (Link siehe oben) zugänglichen Dokumente würde den Rahmen eines Artikels sprengen. Zumindest eine Einordnung und gezielte Hinweise für Lesen und Verwendung sollen aber im Folgenden angeboten werden.

- Das HV-Kompendium

soll in seiner auf Band G reduzierten Form, zusammen mit einer „Definition Rechenzentrum“, das notwendige einheitliche Grundverständnis für die weiteren Hilfsangebote erleichtern. Dies kann in der Praxis z. B. Verständnisprobleme zwischen Informationssicherheits-Spezialisten und Technikplanern verringern. Allerdings ist es wichtig, hierauf keinen unnötigen Formalismus aufzubauen. Verständlichkeit von Konzept- und Umsetzungsdokumentation zur Rechenzentrumssicherheit ist aus Praxissicht wichtiger als „Vokabeltreue“ im Sinne von HV-Kompendium, Band G. - RZ-Verfügbarkeitsmaßnahmen V1.0, Stand 2023

gibt Handlungsempfehlungen zu baulich-technischen Maßnahmen für Rechenzentren mit erhöhtem Verfügbarkeitsbedarf. Eine Zielgruppe bilden Personen, die mit Planung, Aufbau und Betrieb von RZ-Infrastrukturen befasst sind. Ebenfalls nützlich kann das Dokument für „Nachfrager von IT-Dienstleistungen“ wie Housing, Hosting oder darüber hinausgehende as-a-Service-Angebote sein, für die erhöhter Verfügbarkeitsbedarf besteht. Wer sich nicht auf allgemeine Werbeinformationen verlassen kann oder auf Anfrage zugänglich gemachte Informationen zu bestimmten Verfügbarkeitsmaßnahmen bewerten will, erhält hier Anhaltspunkte zum Nachfassen.

Das Dokument erhebt keinen Anspruch auf thematische Vollständigkeit. Es deckt jedoch eine umfassende Spanne wichtiger Aspekte ab (RZ-Anschluss an). Energieversorgung/Energieverteilung, Blitz- und Überspannungsschutz, Schutz vor Wasser und anderen Naturgewalten, Klimatisierung, Brandschutz, Schutz gegen „Unbefugte im RZ“, Schutz von Kabeln und Leitungen sowie Gebäudeautomation werden ebenso behandelt wie Grundriss-Prinzipien und Redundanzüberlegungen.

Wichtig: Das BSI hebt den Charakter einer „dringenden Empfehlung“ hervor und betont, dass es interessierten Kreisen freistehe, das Dokument ganz oder teilweise heranzuziehen und „für sich selbst“ verbindlich zu machen. Es solle weder bestehende Auditierungs- und Zertifizierungsverfahren etc. ersetzen noch zu diesen in Konkurrenz treten. Das BSI bietet somit ausdrücklich einen Ratgeber an und keine neue Basis für Konkurrenzversuche zu bereits bestehenden Prüfschemata und -vorgängen, die formal auf das BSI Bezug nehmen.

Das Dokument und sein umfangreicher Anhang spezifizieren weniger „was“ zur RZ-Absicherung getan werden soll. Stattdessen bietet es konkrete Anforderungen und (Anschauungs-)Hilfen zum „Wie“. Bestimmte Aspekte werden durch als „gut“ eingestufte Lösungswege veranschaulicht. Fallweise werden Bilder der Art „so möglichst nicht“ mit entsprechender Kommentierung geboten – Pannenvermeidung als „lessons learned“-Material. Der Empfehlungs-Charakter wird punktuell durch Hinweise der Art „kann, muss nicht“ bzw. „ist grundsätzlich ausreichend“ differenziert.

Wie langlebig die Praxisverwertbarkeit solcher Inhalte ist, bleibt abzuwarten. Mit Erscheinungsdatum 2023 stellt es derzeit jedenfalls ein sehr aktuelles Dokument dar. Personen, die auf Planung, Implementierungsbegleitung und Abnahme/Begutachtung von RZ-Infrastrukturen spezialisiert sind, wurden nach ihrer Einschätzung befragt und haben es als lesenswert kommentiert. Es sei auch für vorgebildetes Fachpersonal nützlich, etwa wenn man Ideen brauche, worauf man achten sollte und „was so alles passieren kann“. Zudem könne man die Inhalte, bei entsprechender Fachkunde/Praxiserfahrung und mit Augenmaß, auch für fachgerechte Installationen außerhalb von HV-RZ-Infrastrukturen heranziehen. - Kriterien für die Standortwahl von Rechenzentren

ist ein schon länger existierendes, zuletzt in 2019 aktualisiertes Dokument. Seine Inhalte sind in der Praxis ein deutliches Beispiel für die Notwendigkeit, konkreten Bedarf als Bewertungsgrundlage hinzuzunehmen und nicht nur zu versuchen, möglichst buchstabengetreu die spezifizierten Anforderungen zur Pflicht zu erheben: Scheinbar Hand-in-Hand gehende Begriffe wie Georedundanz, RZ-Resilienz und Redundanz im Rahmen von IT-Lösungen erweisen sich in der Praxis als kniffliges Gebilde aus Zielkonflikten. Will man das Verfügbarkeitsrisiko bei der Standortwahl für RZs dadurch minimieren, dass man die benannten Kriterien zum Ausschluss von Optionen heranzieht, ist die Gefahr hoch, am Verfügbarkeitsbedarf der im RZ unterzubringenden IT-Lösungen und Daten vorbeizuplanen. In der Praxis muss man gezielte Kompromisse zwischen Prävention durch Standortwahl und wirksamen technischen Redundanzmechanismen auf System-, Netz- und Anwendungsebene inklusive Datenhaltung finden.

Die erfolgreiche Anwendung der „Kriterien für die Standortauswahl von Rechenzentren“ benötigt einen übergreifenden Ansatz weit über die oben erwähnte „INF-Schicht“ hinaus. Nur eine Kombination aus Erfahrung, konstruktiver Diskussion verschiedener Fachspezialisten und eine realistische Bewertung des konkreten (Schutz-)Bedarfs als Basis führen zu brauchbaren und dabei machbaren Ergebnissen. - Spezialdokumente

gibt es dort Stand 2024 zu den Themen „Redundanz-Modularität-Skalierbarkeit“ sowie „Brennstofflagerung NEA/Brennstoff-Lagerfähigkeit“. Sowohl die Nützlichkeit für die eigene Situation und Rahmenbedingungen als auch die Aktualität der Inhalte möge man bei Bedarf selbst bewerten (siehe Erscheinungsjahre 2018 bzw. 2015). - Messinstrumente und Hilfen zur Mindestniveau-Bestimmung damit

befinden sich im Aufbau. Das BSI arbeitet hier daran, Aspekte aus Grundschutzkompendium und HV-Kompendium in einem Bewertungsschema zusammenzuführen. Zweck ist hierbei, ähnlich wie bei „RZ-Verfügbarkeitsmaßnahmen“, nicht die Schaffung eines weiteren Anforderungsinstruments. Laut BSI geht es nicht darum, ein Gap-Analysetool zur Ermittlung bislang bei einem RZ / einer RZ-Planung komplett vernachlässigter Aspekte anzubieten. Hierfür können die Bausteine des Grundschutzkompendiums verwendet werden (Grundschutz-Check-Durchführung).

Für die effiziente Nutzung des im Aufbau befindlichen Bewertungsrasters für ein Benchmarking zu einer RZ-Planung bzw. zum Zustand eines konkreten RZs sollten systematisch Vorbereitungen getroffen werden. Man sollte sich zu relevanten Themen der RZ-Sicherheit vorab einen ersten Einblick verschafft und verfügbare Dokumentation gesammelt haben.

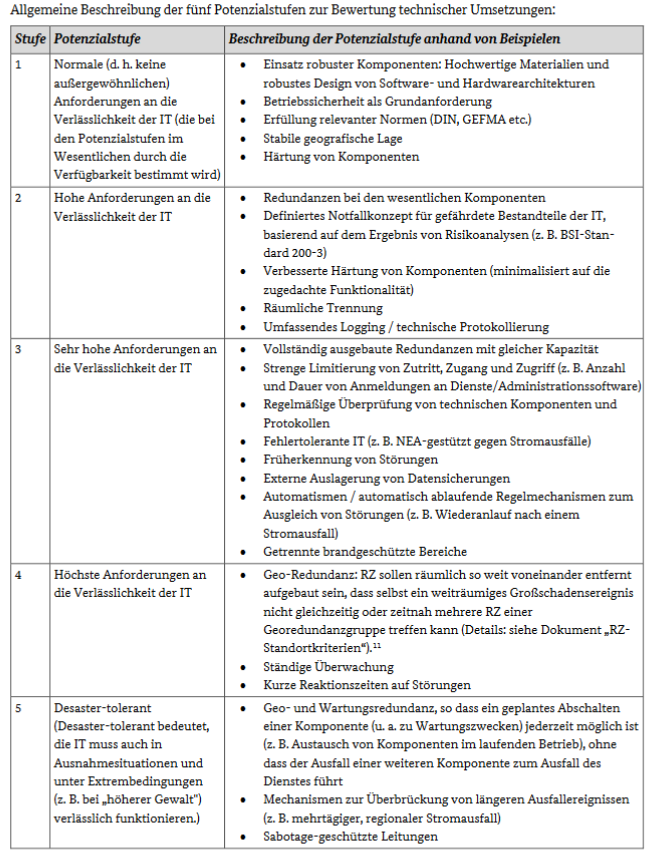

Relevante Aspekte werden beim HV-Benchmark bzw. dem Vorab-Auszug „HV-Benchmark kompakt“ als „Indikatoren“ bezeichnet. Insgesamt sind 94 Indikatoren geplant. Zu jedem Indikator ist eine Bewertung auf einer Skala von 1 (niedrigstes Schutzpotenzial) bis 5 (höchstes Schutzpotenzial) vorzunehmen. So soll eine Betrachtung von definierten Verfügbarkeitsklassen („normal“ bis „Desaster-tolerant“) und von im Sinne der angestrebten Klasse gegebenen Restrisiken ermöglicht werden. - Die besondere Leistung dieses BSI-Hilfsangebots besteht darin, dass für diese Bewertung je Indikator Ja/Nein-Fragen spezifiziert werden, mit deren Hilfe sich die je Indikator erreichte Stufe bestimmen lässt. Die Erstellung eines solchen Fragenkatalogs für 94 Indikatoren und Differenzierbarkeit von jeweils 5 Stufen ist eine ehrgeizige Aufgabe. Entsprechend verwundert es nicht, dass die erste Vollversion des HV-Benchmark schon seit einiger Zeit nur angekündigt ist, noch ohne Angabe eines voraussichtlichen Erscheinungsdatums.

Eine Kompaktversion, basierend auf den ersten 34 Indikatoren, ist allerdings schon verfügbar (Version 5.0, November 2023). Diese kann man zum Kennenlernen der Benchmark-Methodik sowie der Art der gestuften Fragestellungen einsehen. Ein Grundverständnis der Stufung und der gestuft abgefragten Qualitäten ergibt sich z. B. aus einer allgemeinen Beschreibung in Anhang A von HV-Benchmark kompakt (siehe Abbildung 4).

Abbildung 4: Potenzialstufen gemäß Anhang A von HV-Benchmark kompakt, Version 5.0

Die bereits als HV-Benchmark kompakt verfügbaren Fragen zu den ersten 34 Indikatoren sind nicht nur für ein besseres Verständnis dieser Methodik nützlich. Sie können auch schon praktisch zum ausschnittweisen Benchmark für konkrete Planungen bzw. RZ-Zustände angewendet werden. Das BSI hat angekündigt, den HV-Benchmark kompakt im Auftrag des Haushaltsausschusses des Deutschen Bundestages für die Untersuchung aller Rechenzentren der Bundesverwaltung einzusetzen.

- Was ist der (besondere) praktische Wert? Wie ergänzen HV-Benchmark kompakt und zukünftig HV-Benchmark in der Vollversion die Grundschutzmethodik und die darauf aufbauende systematische Erarbeitung einer IT-Sicherheitskonzeption, hier: Fokus RZ?

- Wesentlich ist vor allem, dass in diesem Zusammenhang ein Angebot zum gestuften Umfang mit erhöhtem Schutzbedarf gemacht wird, und dies konkret anhand von Praxisthemen und Ja/Nein-Fragen.

- Natürlich muss man sich immer noch selbst mit der konkreten technischen Planung oder Situation beschäftigen und die entsprechende Fachkunde aufweisen. Bei der Bewertung der entsprechenden „Begutachtung“ wird nicht länger nur eine Sichtweise nach Stufen von Schutzbedarf „hoch“ bzw. „sehr hoch“ angeboten, die nach eher groben Folgeschäden angelegt ist. Verfügbarkeitsklassen, definiert über Verfügbarkeit „in Prozent“ sowie über maximal tolerable Ausfallzeit pro Jahr, sind deutlich näher an dem, womit sich IT-Servicemanagement und der zugehörige „Lieferant“ RZ-Planer / RZ-Betreiber in der Praxis auseinandersetzen.

- Natürlich muss in der Anwendung dieses Benchmarking-Systems noch Praxiserfahrung gewonnen werden. Zukünftige Anpassungen an bestehenden Fragen wären keine Überraschung. Trotzdem ist schon der jetzt erreichte Zwischenstand eine wertvolle Hilfe für den Dialog zwischen Informationssicherheits-Spezialisten, IT-SCM-Zuständigen sowie RZ-Planern und -Betreibern. Dem „konstruktiven Bauchgefühl“ aus gesammelter Praxiserfahrung der jeweils Beteiligten wird eine konkrete Bewertungshilfe hinzugefügt. Restrisikobewertungen können nachvollziehbarer begründet werden, Entscheidungsvorlagen bzgl. aufwändiger/teurer Maßnahmenoptionen belastbarer mit Argumenten zur notwendigen Abwägung unterlegt werden.

Interessant in diesem Zusammenhang ist auch der in Abbildung 3 gezeigte - „Mindeststandard für Anwendung des HV-Benchmark kompakt“

Solche Mindeststandards definiert das BSI gemäß seinem Auftrag nach § 8 Abs. I BSIG, maßgeblich für Stellen des Bundes usw.

Der Mindeststandard für die Anwendung des HV-Benchmark kompakt 5.0, in der Version 2.0 vom 29.11.2023, definiert für die im Kompakt-Benchmark berücksichtigten Indikatoren eine Mindestpotenzialstufe. Diese Mindestwerte müssen von den Einrichtungen des Bundes bei der Spiegelung ihrer Rechenzentren am HV-Benchmark kompakt mindestens erreicht werden.

Bemerkenswert dabei: Es muss gemäß diesem Mindeststandard nicht durchgängig für alle Indikatoren dieselbe Mindestpotenzialstufe erreicht werden!

So sind Server-Sicherheit, Datensicherheit der Speicher, Technischer Brandschutz des Rechenzentrums und Gebäudesicherheit mit höherer Mindestpotenzialstufe festgelegt als andere Indikatoren. Man kann ein einheitliches Niveau für das eigene RZ als Ziel festlegen. Dies muss jedoch nicht zwingend erfolgen, solange man die Mindestwerte erreicht. Damit ist eine wichtige Hilfestellung bzw. Klarstellung zur Unterscheidung zwischen Mindestschutz und Erhöhung gemäß eigenem Bedarf und eigenen aktuellen bzw. zukünftigen Möglichkeiten gegeben.

Es lohnt sich insgesamt, HV-Benchmark kompakt auch freiwillig zur Hand zu nehmen sowie das zukünftige Erscheinen der Vollversion im Auge zu behalten. Risikoanalysen und Entscheidungsfindung zu erhöhtem Sicherheitsbedarf / entsprechenden Maßnahmen im RZ-Bereich werden so zwar keine Selbstläufer, erhalten aber wertvollen Input.