Neues Kompendium des BSI zur Absicherung organisationsinterner Telekommunikation

02.04.2025 / Leonie Herden, Dr. Simon Hoff, Gaby van Laak

aus dem Netzwerk Insider April 2025

Am 05.03.2025 war es so weit: Das Bundesamt für Sicherheit in der Informationstechnik (BSI) veröffentlichte das „Kompendium für organisationsinterne Telekommunikationssysteme mit erhöhtem Schutzbedarf (KomTK)“, siehe [1]. Vor etwas mehr als 10 Jahren hatten wir im Netzwerk Insider einen Artikel, der ausgesprochen ähnlich anfing (siehe [2]). Damals wurde die „Technische Leitlinie für organisationsinterne Telekommunikationssysteme mit erhöhtem Schutzbedarf“ (TLSTK II, siehe [3]) des BSI vorgestellt, und die TLSTK II hat jetzt mit KomTK einen Nachfolger bekommen. Gleichzeitig löst KomTK auch das „Kompendium Videokonferenzsysteme“ des BSI (siehe [4]) ab, dessen Inhalte hier auch aktualisiert mit einfließen.

Die organisationsinterne Telekommunikation nutzt die gesamte verfügbare Palette von modernen Anwendungs-, Dienst- und Kommunikationsplattformen. Dadurch entsteht eine übergreifende ganzheitliche Architektur, die durch folgendes Zitat aus KomTK sehr treffend beschrieben wird: „Ein Telekommunikationssystem ist hier quasi in der Rolle einer Spinne in der Mitte eines großen Netzes von Anwendungen und Systemen zu sehen“ (siehe [5]). Doch was bedeutet dies nun für die Informationssicherheit? Ein sicherheitsrelevantes Ereignis kann über das reine Telekommunikationssystem hinaus im gesamten „Spinnennetz“ eine erhebliche Wirkung entfalten. Dies muss entsprechend in der Informationssicherheit berücksichtigt werden. Dabei spielen auch weitere Aspekte eine Rolle, die sich aus dem Einsatz von Cloud Computing, Mobile Computing, Künstlicher Intelligenz (KI) und Internet of Things (IoT) in der organisationsinternen Telekommunikation ergeben. Bedenkt man nun noch, dass bei Telekommunikation oft erhöhter Schutzbedarf vorliegt, kumuliert sich dies zu einer besonderen Risikolage für die Informationssicherheit.

KomTK (siehe [5]) ist in drei Teile aufgeteilt, die im Folgenden genauer vorgestellt werden:

- Teil 1 – Gefährdungen, Anforderungen und Umsetzungshinweise

- Teil 2 – Beispiele für Sicherheitskonzepte

- Teil 3 – Beschaffungsleitfaden

Teil 1 – Gefährdungen, Anforderungen und Umsetzungshinweise

KomTK Teil 1 beschreibt die in der modernen Telekommunikation eingesetzten Techniken und deren Nutzung, analysiert die Gefährdungen und leitet auf Basis des IT-Grundschutz-Kompendiums des BSI entsprechende Anforderungen ab, deren Umsetzungsmöglichkeiten dann genauer beschrieben werden. Dabei wird der gesamte Lebenszyklus eines Telekommunikationssystems von Planung und Beschaffung über Betrieb und Revision bis zur Außerbetriebnahme adressiert.

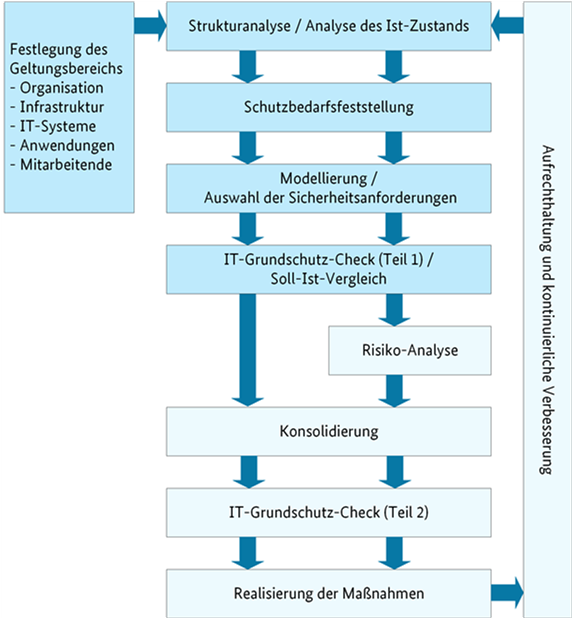

Abbildung 1: Darstellung der Struktur des KomTK (Quelle: [5])

Übrigens wird das Integrated Services Digital Network (ISDN), das überwiegend längst durch VoIP abgelöst worden ist, im KomTK nicht mehr berücksichtigt. Damit aber auch Bestandssysteme, die noch ISDN verwenden, in der Informationssicherheit berücksichtigt werden können, bleibt die alte TLSTK II beim BSI weiterhin verfügbar (siehe [3]).

KomTK betrachtet verschiedene Produktkategorien von organisationsinternen Telekommunikationssystemen:

- Lösungen für Unified Communications and Collaboration (UCC-Lösungen), zu denen auch klassische Telefonie-Lösungen gezählt werden

- Videokonferenzsysteme, zu denen auch Meeting Solutions gehören

- Vermittlungsplatzsysteme

- Kontaktcenter

- Alarmierungssysteme

- Händlersysteme

Diese Produktkategorien bilden die oberste Etage des Hauses.

Technische Grundlagen:

Ausgehend vom Fundament des Hauses (siehe Abbildung 1) werden für jede Etage die Technologien betrachtet, die dort zum Einsatz kommen.

Im Folgenden soll hier auf zwei Aspekte genauer eingegangen werden: zum einen auf Komponenten für die Verschlüsselung und zum anderen auf den Einsatz von Techniken der KI.

Die Verschlüsselung von übertragenen Daten, insbesondere Signalisierung und Medienstrom, zieht sich durch alle Ebenen: Angefangen von der Netzinfrastruktur über die Dienste bis hin zu den Endgeräten ist die Unterstützung der Verschlüsselung von zentraler Bedeutung. Insbesondere beim Übergang zwischen verschiedenen Netzbereichen bzw. Zonen mit unterschiedlichem Schutzbedarf sind Komponenten notwendig, die die verschlüsselte Übertragung unterstützen. Hier ist beispielsweise ein Session Border Controller (SBC) zu nennen. Dieser wird typischerweise an Netzübergängen positioniert und terminiert sowohl Signalisierung als auch Medienströme. Zudem stellt er sicher, dass Signalisierung und Medienstrom jeweils verschlüsselt vom bzw. zum SBC übertragen werden. Darüber hinaus müssen zentrale Systeme wie ein Registrierungsserver sowie Schnittstellen zu anderen Systemen eine verschlüsselte Übertragung von Daten unterstützen. Je nach Hersteller-Lösung können auch weitere Komponenten wie eine PKI (Public Key Infrastructure) notwendig sein.

Moderne Telekommunikationssysteme bieten eine Vielfalt an Funktionen und nutzen hierbei zunehmend auch Funktionen aus dem Bereich der KI. Neben der Unterstützung der Nutzer bei Konferenzen, durch Bildverarbeitung (z. B. Unkenntlichmachung des Hintergrunds und Personenerkennung), automatische Übersetzung sowie Erstellung von Transkriptionen und Zusammenfassungen von Konversationen, ist insbesondere im Bereich von Kontaktcentern der Einsatz von KI-Funktionen hervorzuheben. Hier sind KI-basierte Chat- und Voice-Bots zu nennen, die Nutzeranfragen zum Teil schon fallabschließend bearbeiten können. Darüber hinaus können KI-Funktionen zur Bewertung des emotionalen Zustands eines Nutzers eingesetzt werden. So kann (automatisiert) analysiert werden, wie zufrieden der Nutzer mit der Bearbeitung durch den Agenten ist. Ausgehend von dieser Bewertung kann die KI den Agenten mit Handlungsvorschlägen unterstützen.

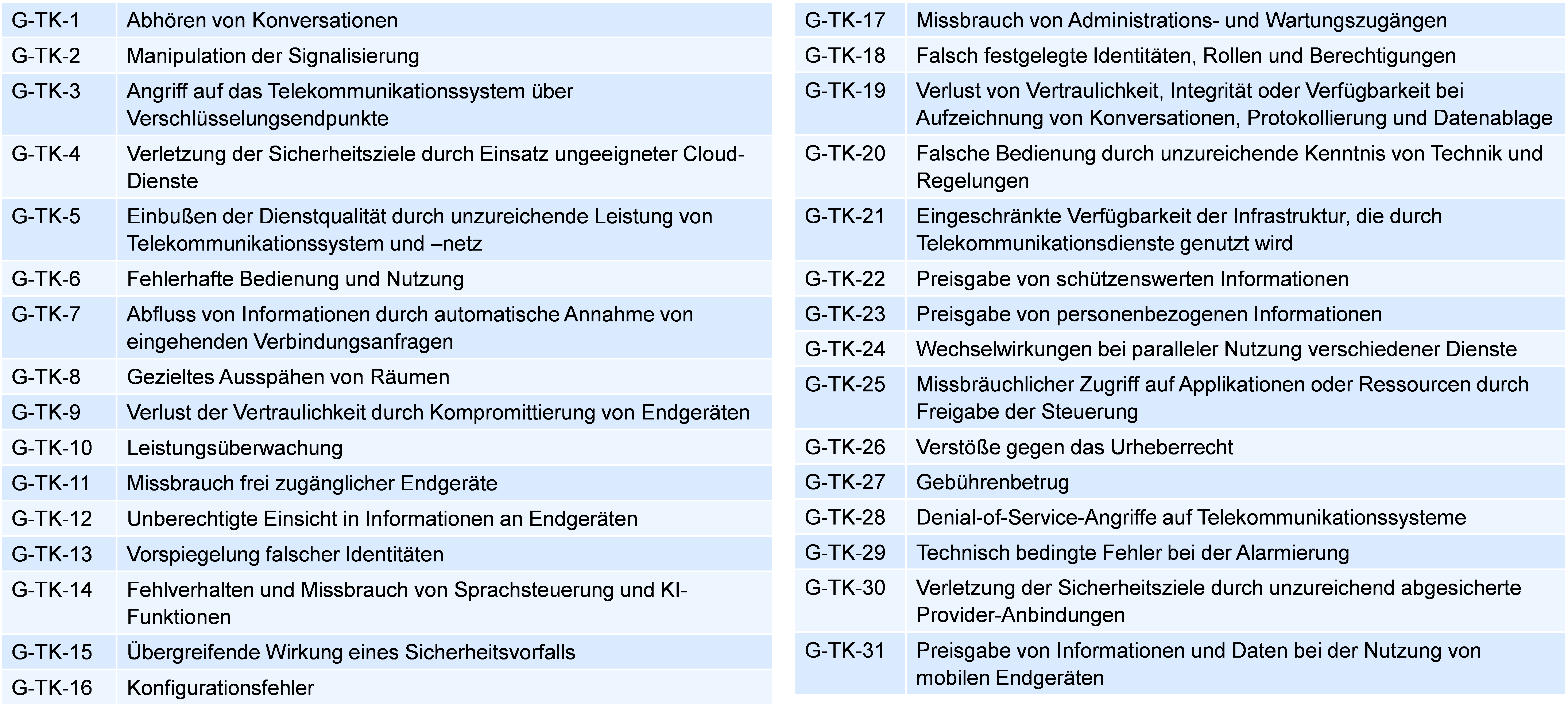

Tabelle 1: Gefährdungslage (Quelle: [5])

Für die betrachteten Technologien werden dann die für die organisationsinterne Telekommunikation relevanten Gefährdungen analysiert (siehe Tabelle 1). Hierbei handelt es sich sowohl um Gefährdungen für die Komponenten von Telekommunikationssystemen als auch um Gefährdungen, die durch Wechselwirkung bzw. Interaktion der Telekommunikationssysteme mit anderen IT-Systemen entstehen. Die Gefährdungen wirken teilweise auf alle Bereiche eines Telekommunikationssystems, teilweise jedoch auch nur auf bestimmte Elemente, wie z. B. bestimmte Dienste oder Endgeräte.

Exemplarisch sollen nun drei Gefährdungen vorgestellt werden:

Die Gefährdung G-TK-11 „Missbrauch frei zugänglicher Endgeräte“ adressiert beispielsweise den Umstand, dass oft für die Telekommunikation keine personenbezogenen Nutzerprofile auf Endgeräten genutzt werden, sondern gemeinsame Profile oder Geräteprofile. Solange die betroffenen Endgeräte nur einem eingeschränkten Personenkreis zugänglich sind, z. B. Telefone in Serverräumen, kann dies durch die Zugangsbeschränkung kompensiert werden.

Häufig befinden sich solche Endgeräte aber in Bereichen, die für Besucher frei zugänglich sind, wie z. B. Raumsysteme für Videokonferenzen in Besprechungsräumen. Zudem haben solche Endgeräte häufig einen hohen Software-Anteil, wodurch Angreifer versuchen können, Schwachstellen in der Software auszunutzen oder schädliche Software zu installieren.

Des Weiteren sind Endgeräte in frei zugänglichen Bereichen oft an Datennetze angeschlossen, die auch für andere IT-Anwendungen genutzt werden. Insbesondere bei Endgeräten z. B. in Parkhäusern oder in anderen Bereichen vor Zugangskontrollsystemen ist bei unzureichendem Schutz des Netzanschlusspunkts des Endgeräts der Anschluss eines unautorisierten IT-Systems und somit der Zugriff auf das interne Netz möglich. Hierdurch können dann Angriffe auf Vertraulichkeit, Integrität und Verfügbarkeit der Telekommunikations- und IT-Systeme im internen Netz erfolgen.

Damit hat diese Gefährdung nicht nur für Endgeräte Relevanz, sondern auch für UCC-Lösungen, Videokonferenzsysteme und Händlersysteme im Allgemeinen, für Telefonie-, VoIP- und Video-Dienste sowie für die Netzinfrastruktur.

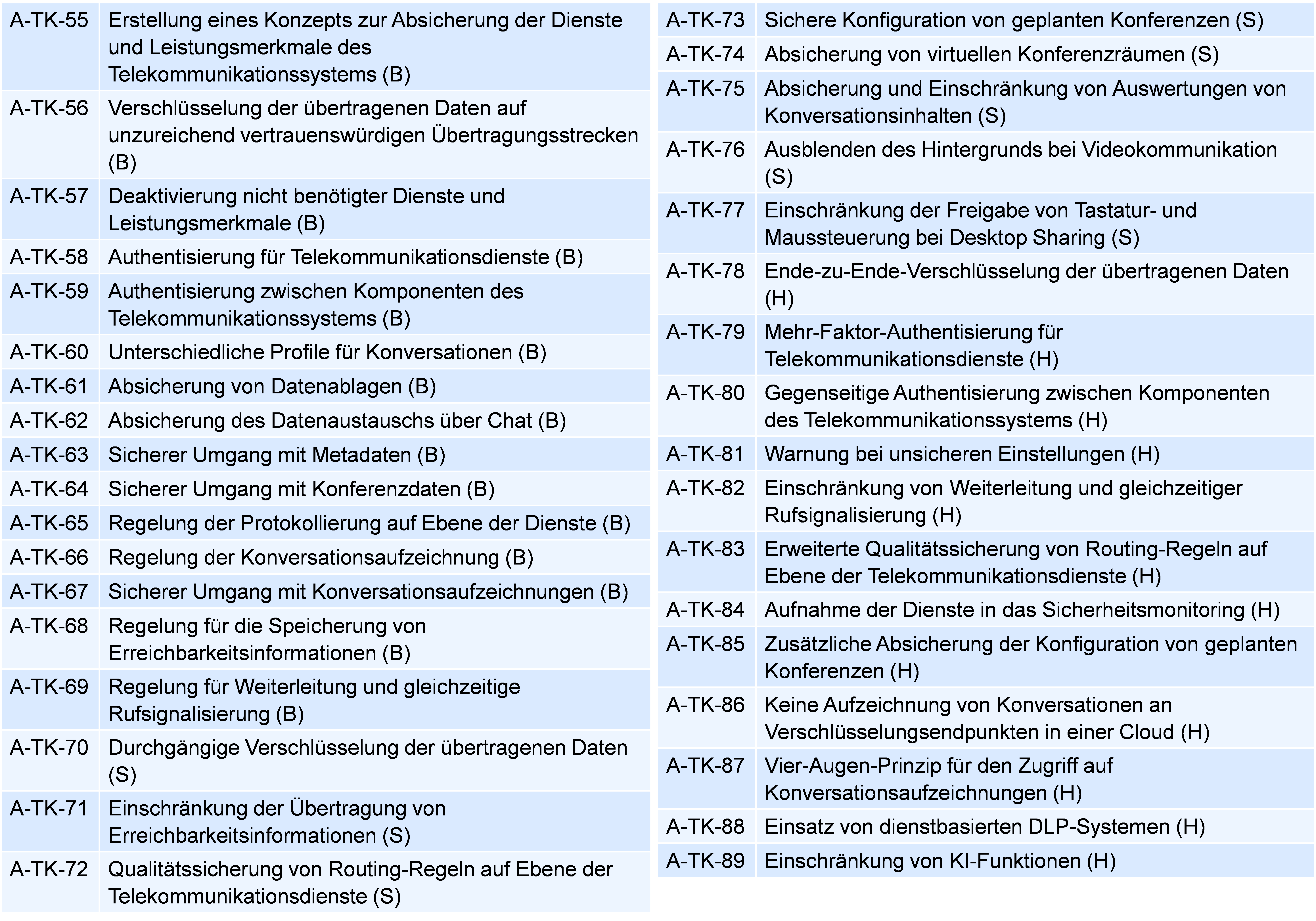

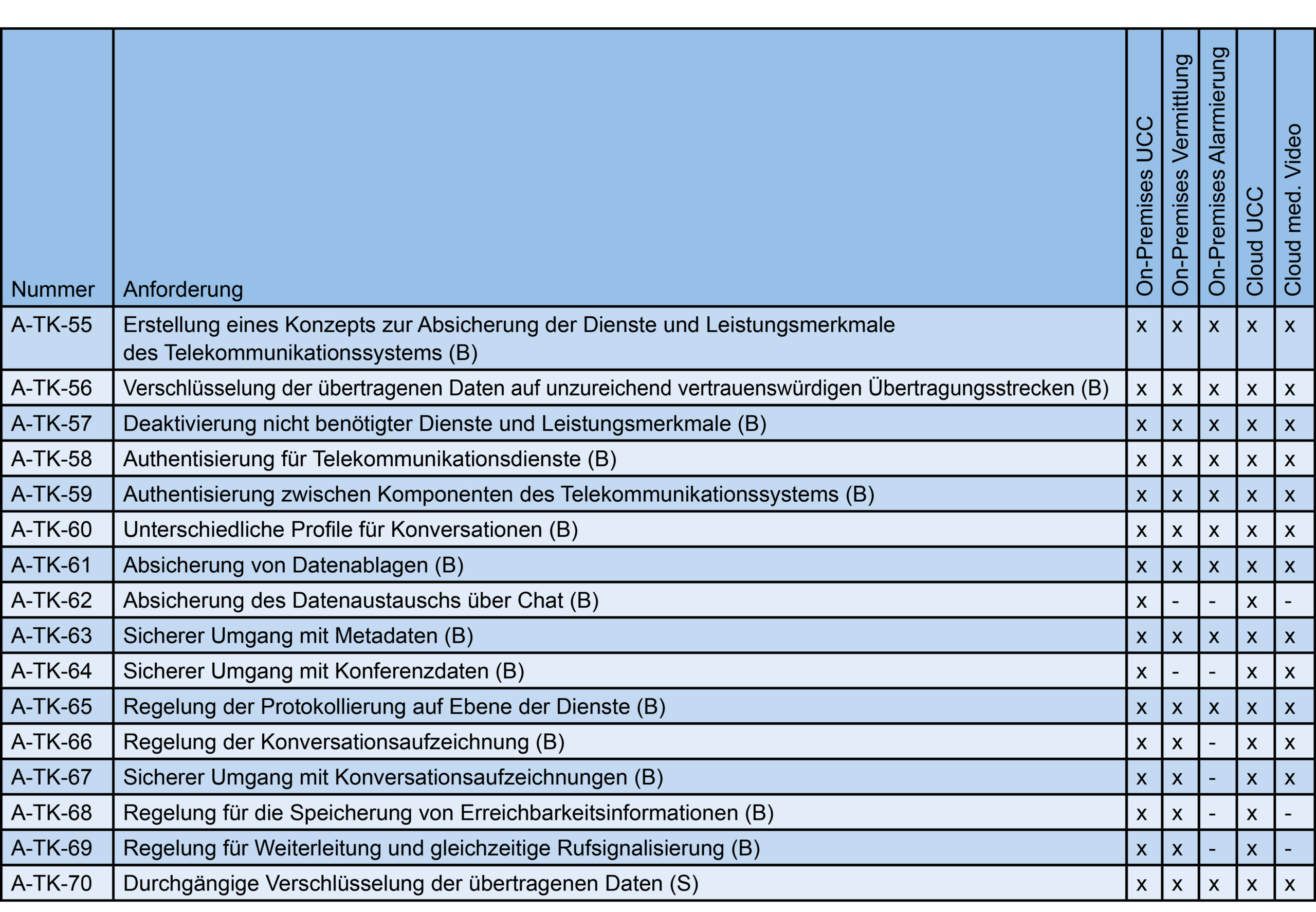

Tabelle 2: Anforderungen an Dienste (Quelle: [5])

Als weiteres Beispiel sei die Gefährdung G-TK-15 „Übergreifende Wirkung eines Sicherheitsvorfalls“ genannt, die sofort wieder das Bild der Telekommunikation als Spinne in der Mitte eines großen Netzes von Anwendungen und Systemen ins Gedächtnis ruft. Allgemein wächst durch die Konnektivität und weitergehende Integration bzw. Verschmelzung von Telekommunikationssystemen mit anderen IT-Systemen das Potenzial, Schwachstellen system- und anwendungsübergreifend auszunutzen. So kann beispielsweise eine Schwachstelle im Telekommunikationssystem Angreifern einen unberechtigten Zugriff auf eine angebundene Dateiablage ermöglichen.

Da Telekommunikationssysteme oft mehrere Kommunikationsmöglichkeiten bieten, ist auch die Verbreitung von Informationen über das eigentliche Kommunikationsziel oder den Kommunikationskanal hinaus möglich. So können z. B. vertrauliche Informationen aus einem Gespräch unrechtmäßig, ggf. auch automatisch in einem verbundenen Chat verbreitet werden. Ebenso ist eine unrechtmäßige Weiterleitung von im Chat übertragenen Dokumenten über E-Mail denkbar. Auch vertrauliche Kontaktdaten eines Identitätsdienstes können durch unrechtmäßige Übertragungen betroffen sein.

Gerade bei der Kommunikation über Chat verleitet die Unmittelbarkeit der Kommunikation, die durch das geschlossen wirkende System Vertrauen in das Gegenüber suggeriert, zu unüberlegtem Umgang mit übermittelten Hyperlinks oder Dateien. Auf diese Weise wird die Verbreitung von bösartigen Hyperlinks oder von Malware-infizierten Dateien erheblich erleichtert.

Es wird ersichtlich, dass diese Gefährdung für alle Produktkategorien relevant ist. Sie betrifft insbesondere die erweiterten Dienste Content Sharing und Team Chat sowie nahezu alle Basisdienste, nämlich VoIP, Video, Datenspeicher, Chat und Identitätsdienst, außerdem die Dienstplattformen und die Netzinfrastruktur.

Anforderungen:

Anschließend werden unter besonderer Berücksichtigung der bereits bestehenden IT-Grundschutz-Bausteine insgesamt 118 Sicherheitsanforderungen für die organisationsinterne Telekommunikation spezifiziert, die gegen diese Gefährdungen wirken. Dabei werden analog zum IT-Grundschutz-Kompendium Basis-Anforderungen, Standard-Anforderungen und Anforderungen bei erhöhtem Schutzbedarf unterschieden. Einen Auszug aus den Anforderungen zeigt Tabelle 2 für den Bereich der Telekommunikationsdienste. In dieser Tabelle erkennt man die Basis-Anforderungen an dem (B) hinter dem Anforderungstitel. Standard-Anforderungen sind mit einem (S) und Anforderungen bei erhöhtem Schutzbedarf mit einem (H) hinter dem Anforderungstitel gekennzeichnet.

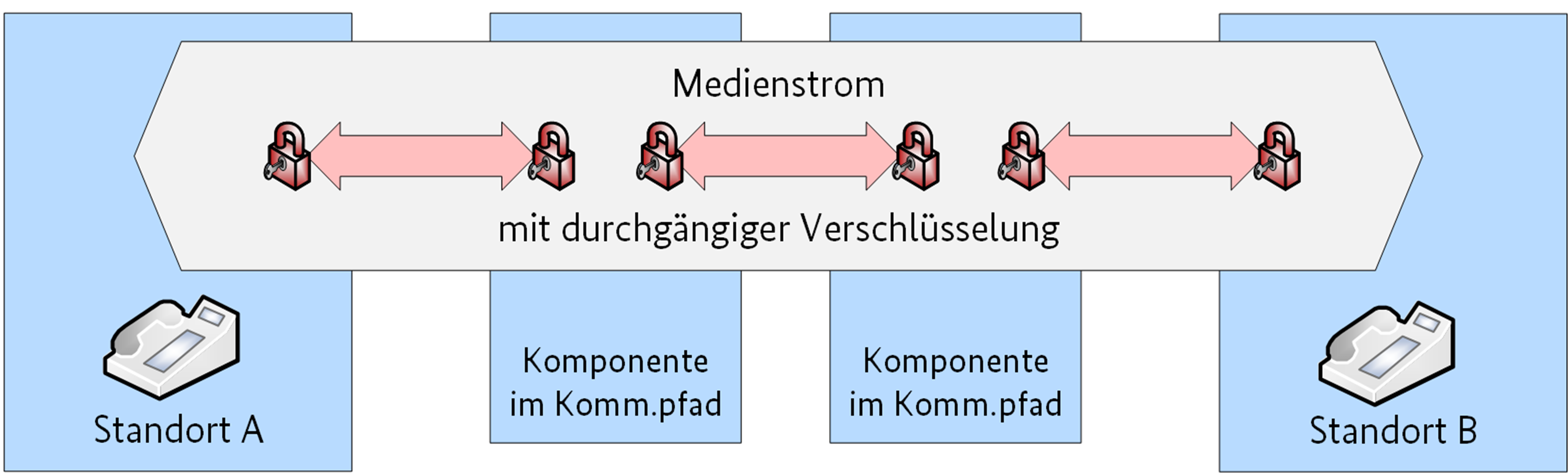

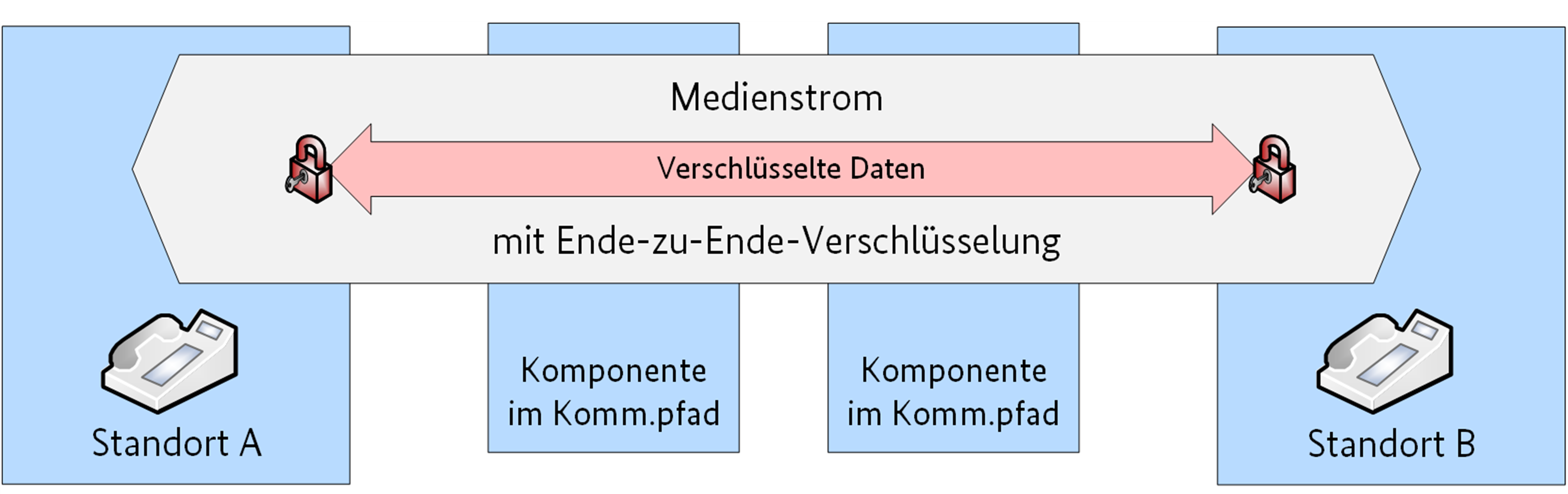

Im Folgenden soll nun am Beispiel Verschlüsselung gezeigt werden, wie die Stellschraube für den Grad der Sicherheit von der Basisanforderung über die zugehörige Standard-Anforderung bis zur Anforderung bei erhöhtem Schutzbedarf angezogen wird.

Abbildung 2: Durchgängige Verschlüsselung des Medienstroms (Quelle: [5])

Die Standard-Anforderung A-TK-70 „Durchgängige Verschlüsselung der übertragenen Daten“ ist da schon strenger. Sie fordert, dass Medienströme und Signalisierung durchgängig auf der gesamten Übertragungsstrecke verschlüsselt werden sollten (siehe Abbildung 2). Koppelelemente sollten nur verschlüsselte Verbindungen zulassen und Komponenten, die keine geeignete und angemessene Verschlüsselung unterstützen, sollten nicht eingesetzt werden. In separaten Verbindungen übertragene Daten, wie Chat, Dateitransfer und Erreichbarkeitsinformationen sollten ebenfalls entsprechend durchgängig verschlüsselt übertragen werden.

Abbildung 3: Ende-zu-Ende-Verschlüsselung des Medienstroms (Quelle: [5])

Man sieht also, wie die Forderung nach einer Verschlüsselung von der Basis-Anforderung über die Standard-Anforderung bis zur Anforderung bei erhöhtem Schutzbedarf immer weiter verschärft wird.

Die Absicherung von KI-Funktionen wird systematisch in verschiedenen Bereichen der Anforderungen berücksichtigt (unter anderem bei Schulungen in A-TK-21, beim Test von Telekommunikationssystemen in A-TK-22 und A-TK-31 sowie für Dienste in A-TK-75). Bei erhöhtem Schutzbedarf muss bedingt durch die Gefährdungen auch eine Einschränkung von KI-Funktionen (siehe A-TK-89) in Betracht gezogen werden.

Die konsequente Berücksichtigung des erhöhten Schutzbedarfs im KomTK ist insbesondere auch für die Anwendung im Bereich von kritischen Infrastrukturen (siehe [6]) und allgemein im Bereich von Einrichtungen, die unter die zweite EU-Richtlinie zur Netzwerk- und Informationssicherheit (NIS-2, siehe [7]) fallen, wichtig.

Umsetzungshinweise:

Zu jeder Sicherheitsanforderung im KomTK gibt es auch einen entsprechenden Umsetzungshinweis. Auch hier spiegelt sich die Methodik des IT-Grundschutz-Kompendiums wider. Die Sicherheitsanforderungen werden kurz und knapp auf die normativen Teile begrenzt. Maßnahmen, die Empfehlungen zur Umsetzung der Anforderungen, Erklärungen oder technische Hintergrundinformationen geben, werden dann in den Umsetzungshinweisen spezifiziert.

Abbildung 4: Vorgehen beim Erstellen eines Sicherheitskonzepts nach der Vorgehensweise der Standard-Absicherung gemäß BSI-IT-Grundschutz (Quelle: [5])

Teil 2 – Sicherheitskonzepte

KomTK Teil 2 illustriert die Absicherung von organisationsinternen Telekommunikationssystemen anhand verschiedener Beispielszenarien:

- Kleine Organisation: Start Up

- Kleine Organisation: Anwaltsbüro

- Mittelgroße Organisation: Großes Ingenieurbüro

- Große Organisation: Groß-Klinikum

- Große Organisation: Energieversorger

- Sehr große Organisation: Globaler Konzern

Für jedes Szenario wird ein exemplarisches Sicherheitskonzept nach der Vorgehensweise der Standard-Absicherung gemäß der IT-Grundschutz-Methodik des BSI (siehe Abbildung 4) beschrieben und dabei bei erhöhtem Schutzbedarf auch risikobasiert eine Auswahl zusätzlich anzuwendender Anforderungen abgeleitet.

In den Sicherheitskonzepten wird sowohl dargestellt, wie die Anforderungen aus KomTK Teil 1 genutzt werden, als auch, wie die bestehenden Bausteine des IT-Grundschutz-Kompendiums zur Absicherung des jeweilig betrachteten Telekommunikationssystems sowie der zugrunde liegenden Infrastruktur herangezogen werden können. Hier sind aus dem IT-Grundschutz-Kompendium neben den kommunikationsbezogenen Bausteinen wie NET.4.2 VoIP, NET.4.1 TK-Anlagen, APP.5.4 UCC, auch Bausteine der INF-Schicht und der SYS-Schicht relevant. Falls Cloud-basierte Systeme eingesetzt werden, ist beispielsweise auch der Baustein OPS.2.2 Cloud-Nutzung anzuwenden.

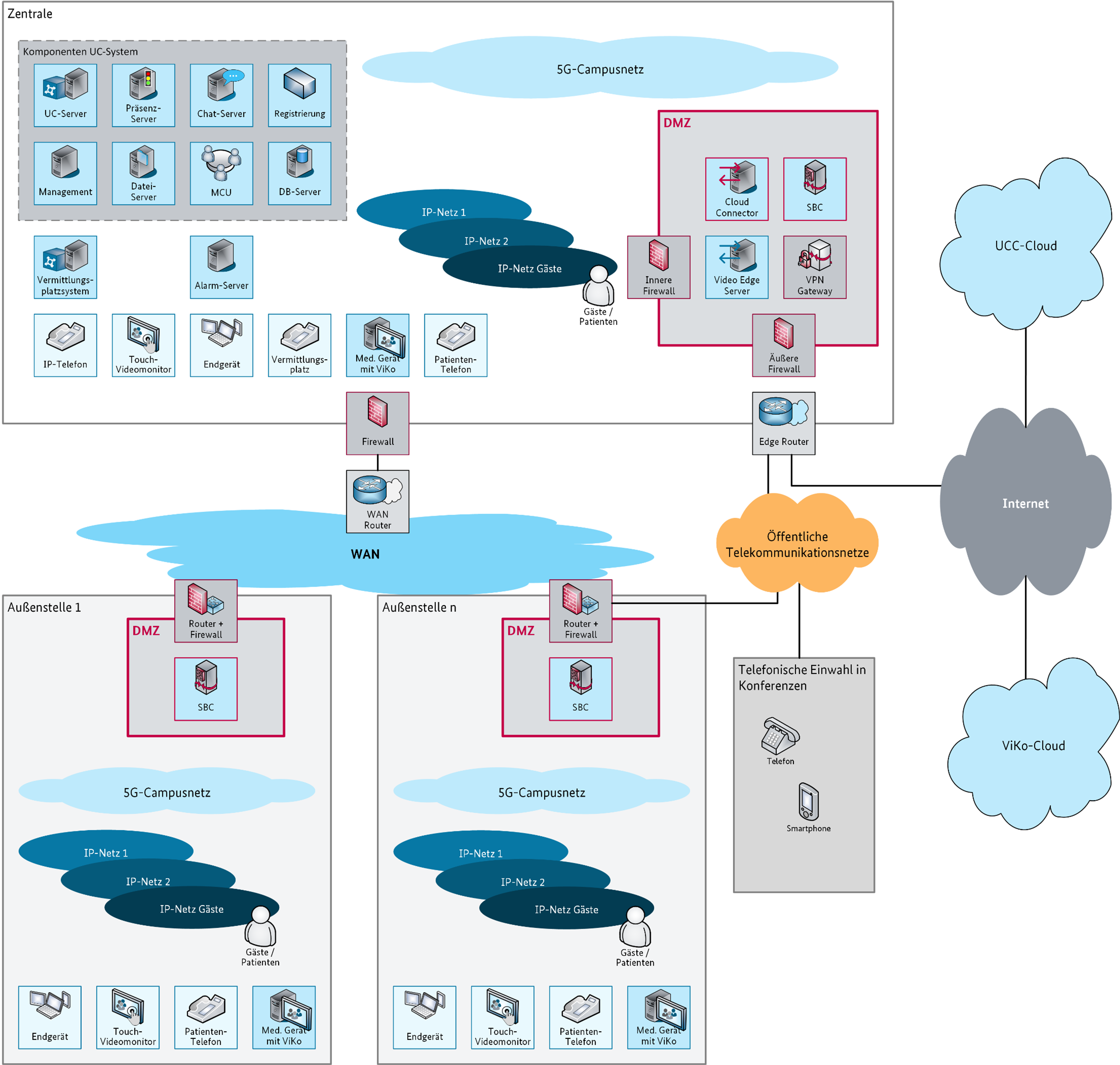

Im Folgenden soll beispielhaft das Szenario des Groß-Klinikums betrachtet werden. Hierbei gibt es einen großen Zentralstandort, an dem sowohl ein Großteil der Nutzer als auch das Rechenzentrum lokalisiert sind. Über den Zentralstandort erfolgt auch die Anbindung an das öffentliche Telefonnetz sowie das Internet. Weitere Außenstellen sind über eine dedizierte WAN-Anbindung mit dem Zentralstandort verbunden. Als Kommunikationssysteme werden mehrere On-Premises-basierte Systeme (Alarmserver, UC-System und Vermittlungsplatz) sowie zwei Cloud-Systeme (Collaboration-Lösung und Videokonferenzlösung) eingesetzt, wobei für Kommunikation im Rahmen von medizinischen Behandlungen sowohl die On-Premises-Systeme als auch die Videokonferenzlösung aus der Cloud genutzt werden. Diese Elemente sind dann im Sicherheitskonzept in der sogenannten Strukturanalyse gemäß IT-Grundschutz aufgenommen worden. Die Abbildung 5 zeigt einen entsprechenden Netzplan mit Übersicht über die Architektur des Szenarios.

Im Rahmen der dann folgenden Schutzbedarfsfeststellung ist insbesondere für die Videokonferenzlösung ein hoher Schutzbedarf hinsichtlich Vertraulichkeit, Verfügbarkeit und Integrität festgestellt worden.

Abbildung 5: Übersicht über die Komponenten im Szenario des Groß-Klinikums (Quelle: [5])

Im Anschluss folgt ein exemplarischer IT-Grundschutz-Check für die Anforderungen, bei dem der Umsetzungsgrad bestimmt und eine ggf. erforderliche weitere Umsetzung geplant wird. Im Szenario des Groß-Klinikums wird so beispielsweise für die Standard-Anforderung A-TK-25 „Integration in zentrales Log-Management“ für das On-Premises-basierte UC-System der Umsetzungsgrad als nicht umgesetzt festgehalten, da das UC-System keine zentrale Protokollierung nutzt. Für diese nicht umgesetzte Anforderung wird in der folgenden Risikoanalyse dann entschieden, dass der mögliche Schaden durch fehlende zentrale Protokollierung für einen begrenzten Zeitraum bis zum baldigen bereits geplanten Austausch des UC-Systems in Kauf genommen werden kann, da das Risiko durch die eingeschränkte Performance des UC-Systems bei aktivierter Anbindung an eine zentrale Protokollierung als höher bewertet worden ist.

Sowohl die Bestimmung des Umsetzungsgrades der relevanten Sicherheitsanforderungen als auch die gegebenenfalls notwendige Risikoanalyse sind in Teil 2 vom KomTK lediglich exemplarisch und in Auszügen dargestellt, da die Fülle der benötigten Details für die Beispielszenarien den Rahmen sprengen würde. Für ein reales Szenario müssen die Bestimmung des Umsetzungsgrades und die Risikoanalyse natürlich ausführlich individuell durchgeführt werden. Hieraus resultieren weitere Vorgaben für die konkrete Konfiguration und den Betrieb des Systems, sowie Vorgaben für die Schulung von Administratoren und Nutzern.

Teil 3 – Beschaffungsleitfaden

Der Beschaffungsleitfaden in Teil 3 vom KomTK formuliert auf Basis der im ersten Teil aufgestellten Anforderungen und Umsetzungshinweise konkrete Auswahlkriterien für eine Beschaffung von Telekommunikationssystemen. Die Auswahlkriterien orientieren sich dabei an der Methodik der UfAB (Unterlage für die Ausschreibung und Bewertung von IT-Leistungen [8]).

Die UfAB unterscheidet zwei Arten von Kriterien: Ausschlusskriterien, deren Nichterfüllung zum Ausschluss eines Angebotes führt, und Bewertungskriterien, die mittels Gewichtungspunkten versehen eine Skala für die qualitative Bewertung verschiedener Lösungen bzw. Angebote bilden. Die UfAB sieht zudem eine Einteilung der Kriterien in mehrere, meist drei Hierarchiestufen vor:

- Kriterienhauptgruppen

- Kriteriengruppen

- Einzelkriterien

Gemäß dieser Einteilung werden in Teil 3 vom KomTK die Kriterien zu entsprechenden Gruppen zusammengefasst. Die Hauptgruppen sind hier:

- Übergreifende Kriterien

- Kriterien für Endgeräte

- Kriterien für Dienste

- Kriterien für Dienst-Plattformen

- Kriterien für Netzinfrastruktur

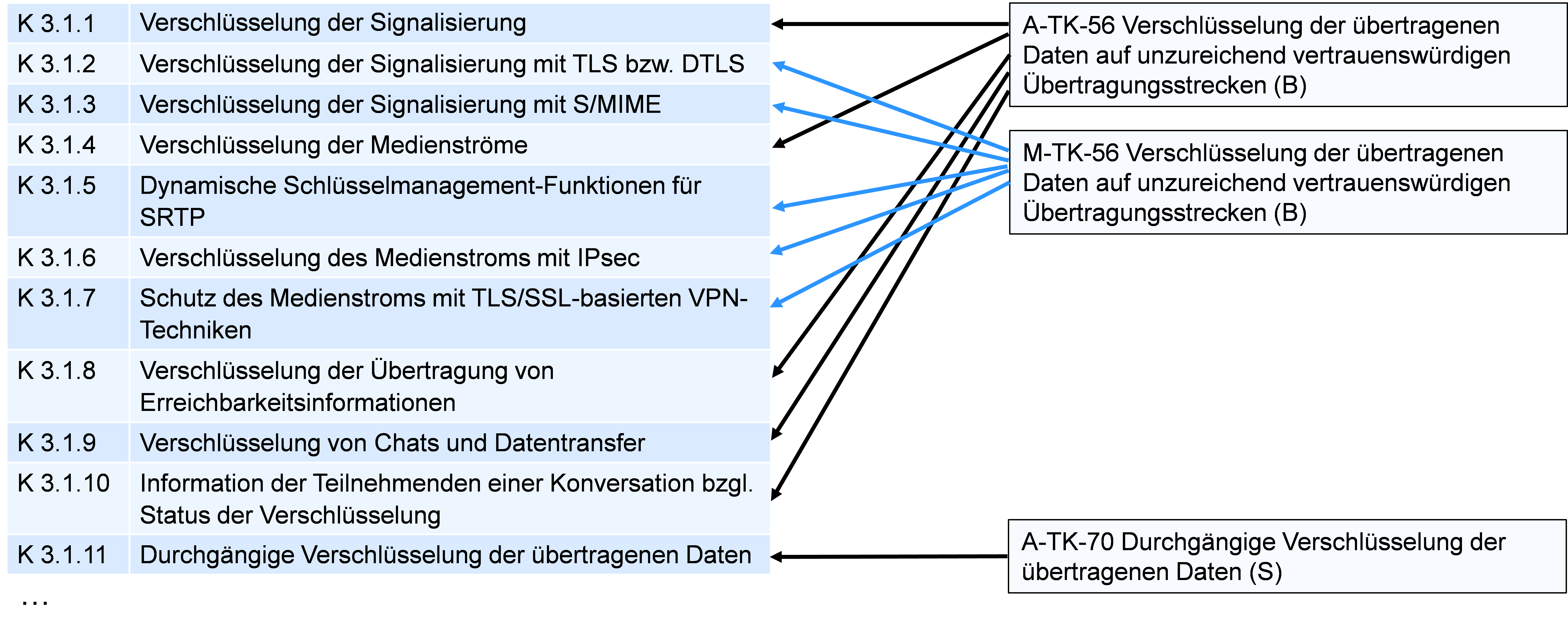

Die Kriterien sind aus den Anforderungen und zugehörigen Umsetzungshinweisen aus KomTK Teil 1 abgeleitet worden. In Abbildung 6 ist dies exemplarisch für die Basis-Anforderung A-TK-56 „Verschlüsselung der übertragenen Daten auf unzureichend vertrauenswürdigen Übertragungsstrecken“ und für die Standard-Anforderung A-TK-70 „Durchgängige Verschlüsselung der übertragenen Daten“ dargestellt.

Tabelle 3: Auszug aus den relevanten Anforderungen an Dienste für Szenario Groß-Klinikum (Quelle: [5])

Bei jedem Kriterium ist der jeweilige Bezug zur Anforderung aufgeführt. Auf diese Art und Weise lassen sich aus den Anforderungen, die im Rahmen einer Sicherheitskonzeption als relevant eingestuft worden sind, Kriterien für eine Beschaffung ableiten.

Moderne Telekommunikationssysteme sowie -dienste stellen ihrerseits Anforderungen an die Basistechnik, das heißt die Infrastruktur sowie die IT-Systeme, auf denen die Telekommunikationssysteme installiert werden. Diese Anforderungen an die Basistechnik werden im Rahmen des Kompendiums nur dann aufgeführt, wenn sie einen besonderen Bezug zur Informationssicherheit für organisationsinterne Telekommunikationssysteme haben. Für die Beschaffung eines solchen Systems müssen somit die Anforderungen an die Basistechnik zusätzlich berücksichtigt werden.

Weiterhin ist zu beachten, dass eine Auswahl und Gewichtung der Kriterien eine vorherige Konzeption der auszuschreibenden Lösung erfordert, da ansonsten die Notwendigkeit eines Ausschlusskriteriums sowie die Gewichtung eines Bewertungskriteriums nicht sinnvoll festgelegt werden kann. Eine Gewichtung ist also immer eine Einzelfallentscheidung und kann niemals pauschal getroffen werden. KomTK weist auf diesen Umstand auch explizit hin. Darüber hinaus werden weitere Hinweise zur Anwendung des Beschaffungsleitfadens gegeben. Insbesondere sind im Beschaffungsleitfaden viele Kriterien zur Absicherung der Kommunikation und des Zugriffs lediglich einmal aufgeführt. Diese Kriterien müssen jedoch von allen beteiligten Instanzen, also von den Diensten, Komponenten und Endgeräten, erfüllt werden; folglich müssen solche Kriterien entsprechend dupliziert werden. Berücksichtigt man die im Beschaffungsleitfaden aufgeführten Hinweise, stellt er ein

wertvolles Werkzeug bei der Beschaffung sicherer Telekommunikationslösungen dar.

Zusammenfassung und Fazit

Abbildung 6: Zuordnung von Kriterien, die sich aus A-TK-56 und zugehörigem Umsetzungshinweis M-TK-56 sowie aus A-TK-70 ergeben

KomTK bietet damit einen umfassenden Werkzeugkasten für die Absicherung moderner organisationsinterner Telekommunikationssysteme, der sich unmittelbar in ein Information Security Management System (ISMS) nach BSI-IT-Grundschutz integriert und die bestehenden Bausteine des IT-Grundschutz-Kompendiums nach dem aktuellen Stand der Technik unter besonderer Berücksichtigung eines erhöhten Schutzbedarfs ergänzt. KomTK lässt sich jedoch auch leicht in ein ISMS auf Basis von ISO 27001 oder vergleichbar aufnehmen. Durch die konsequente Berücksichtigung eines erhöhten Schutzbedarfs ist KomTK insbesondere auch für die Anwendung im Bereich von kritischen Infrastrukturen und allgemein im Bereich von unter NIS-2 fallenden Einrichtungen besonders gut geeignet.

Quellen

[1] Pressemittteilung des BSI, März 2025, verfügbar unter: https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Meldungen/Organisationsinterne_TK-Systeme_250304.html

[2] ComConsult, „Sicherheit 2.0 – BSI veröffentlicht aktualisierte TLSTK“, Netzwerk Insider Ausgabe November 2014, verfügbar unter: https://www.comconsult.com/netzwerk-insider-archiv-2017-1999/#2014

[3] BSI, „Technische Leitlinie für organisationsinterne Telekommunikationssysteme mit erhöhtem Schutzbedarf, Version 2.0“, verfügbar unter: https://www.bsi.bund.de/DE/Service-Navi/Publikationen/TL-sichere-TK-Anlagen/TL02103_htm.html

[4] BSI, „Kompendium Videokonferenzsysteme“, verfügbar unter: https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Meldungen/KoViKo_140420.html

[5] BSI, „Kompendium für organisationsinterne Telekommunikationssysteme mit erhöhtem Schutzbedarf (KomTK)“, Version 1.0, März 2025, verfügbar unter https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Informationen-und-Empfehlungen/Empfehlungen-nach-Angriffszielen/Netzwerke/TK-Systeme/tk-systeme_node.html

[6] BSI, Kritische Infrastrukturen, verfügbar unter: https://www.bsi.bund.de/DE/Themen/Regulierte-Wirtschaft/Kritische-Infrastrukturen/kritis_node.html

[7] BSI, „ EU-Richtlinien zur Netzwerk- und Informationssicherheit“, verfügbar unter https://www.bsi.bund.de/DE/Das-BSI/Auftrag/Gesetze-und-Verordnungen/NIS-Richtlinien/nis-richtlinien_node.html

[8] Bundesministerium des Innern und für Heimat, „UfAB 2018 – Unterlage für Ausschreibung und Bewertung von IT-Leistungen“, April 2018, verfügbar unter http://www.cio.bund.de/