Argumente gegen Backhauling

Es gibt vier Hauptargumente gegen Backhauling:

- Reduzierung der Latenz beim Zugriff auf das Internet und damit dem Cloud-Zugriff,

- Aushebeln von Konfigurationen, die anhand der User-IP-Adresse die Kommunikation regeln,

- Umgehung zentraler Sicherheitskomponenten wie Proxies, die bei manchen Cloud-Anwendungen wie Microsoft Teams Probleme bereiten könnten, und

- Reduzierung der WAN-Kosten durch Auslagerung der Internet- und Cloud-Kommunikation auf dezentrale Internetzugänge.

Das letztgenannte Argument wird eher von den Unternehmen selbst vorgebracht als von den Cloud-Providern.

Den drei Argumenten wollen wir hier auf den Grund gehen.

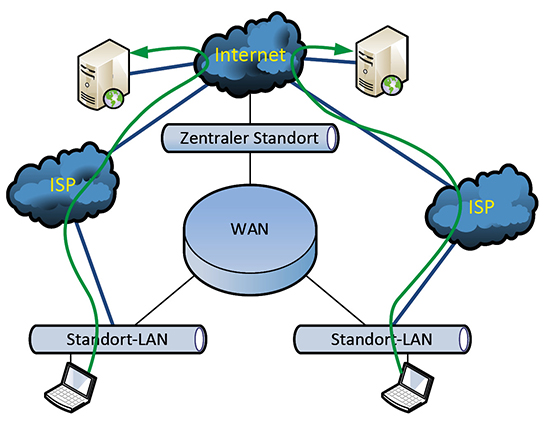

Abbildung 1: Backhauling

Latenzarmes Netzdesign

In der Tat kann ein Backhauling mehr Latenz bedeuten. Wenn zum Beispiel der zentrale Standort mit dem Internetübergang in Deutschland ist und von anderen Kontinenten aus der Weg ins Internet zunächst über ein WAN nach Deutschland führt, fügt das WAN zusätzliche Millisekunden in zwei- bis dreistelliger Höhe zur Latenz hinzu. Das verlängert die Antwortzeit vieler Anwendungen, bei manchen in nicht akzeptablem Maße.

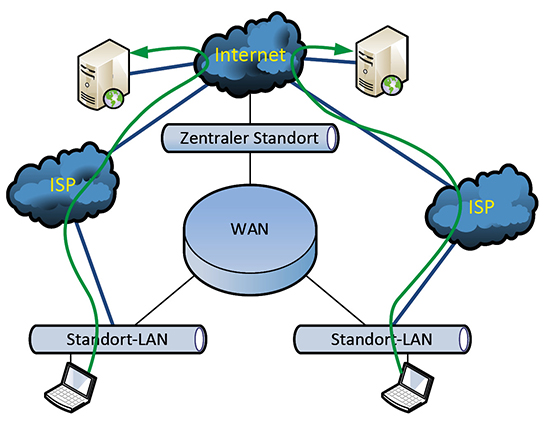

Gilt das aber für jede Art Backhauling? Die Antwort ist nein. Wenn innerhalb Deutschlands mehrere Standorte einen zentralen Internetzugang teilen, kann der direkte Weg jedes Standorts ins Internet sogar mehr Latenz als der Weg über das WAN bedeuten. Das ist zum Beispiel dann der Fall, wenn der Internetweg ungünstiger als der WAN-Weg ist (s. Abbildung 2). Ich kenne solche Fälle. An einer Betrachtung von Fall zu Fall führt kein Weg vorbei.

Eine andere Frage ist, ob sich die Antwortzeit einer Anwendung durch geringfügig mehr Latenz spürbar verändert. Im Falle von Office 365 ist zu berücksichtigen, dass Microsoft nicht in jedem Land Rechenzentren unterhält. Oft müssen User in einem Land auf Office-365-Ressourcen in einem anderen Land zugreifen. Dabei fallen Round-Trip-Zeiten bis 100 Millisekunden oder sogar mehr an. Wenn die Anwendungen dies tolerieren, dann spielen wenige Millisekunden mehr oder weniger keine entscheidende Rolle. Aber auch das ist von Fall zu Fall zu klären.

Geo-IP-Regeln

Die Betreiber von Webservern und Clouds wenden manchmal Regeln an, die anhand der User-IP-Adresse den User-Standort ermitteln. Die darauf basierende Entscheidung kann sein, den Zugriff auf ein bestimmtes Land zu beschränken. Zum Beispiel erlaubt die FIFA den Vertragspartnern ARD und ZDF das Streaming von WM-Spielen nur unter der Bedingung, dass die Ziel-IP-Adresse in Deutschland verortet wird. Ein anderes Beispiel sind Behörden, die den Zugriff auf ihre Seiten nur auf IP-Adressen innerhalb eines Landes beschränken. Im Falle von Cloud-Betreibern werden die Regeln oft auf ganze Regionen angewandt. Zum Beispiel erfolgt der Zugriff auf ein Office-365-Portal in einer europäischen Region, wenn sich der User in Ländern dieser Region befindet.

Abbildung 2: Nutzung dezentraler Internetzugänge

Es gibt Geo-IP-Regeln, die sogar zwischen verschiedenen Regionen in Deutschland unterscheiden (beispielsweise zwecks Standorterkennung bei Google Maps). Ob diese Regeln allein lokale Internetzugänge pro Standort rechtfertigen, ist zu bezweifeln.

Umgehung von Sicherheitskomponenten

Eine Besonderheit von Office 365 besteht darin, dass laut Cloud-Provider Microsoft der Zugriff über Sicherheitskomponenten wie Proxies bei bestimmten Anwendungen problematisch sein kann. Als solche Probleme werden von Microsoft genannt:

- Fehlende UDP-Unterstützung durch Proxies (relevant bei Voice und Video),

- zusätzliche Proxy-Latenz,

- Probleme mit langlebigen TCP-Verbindungen auf Proxies,

- Probleme bei Veränderung von TCP-Header-Informationen durch Proxies,

- Probleme bei Aufbrechen verschlüsselter TLS-Sessions durch Proxies,

- Skalierbarkeitsgrenzen von Proxies, und

- zusätzliche Kosten durch Proxies.

Die Lösung keines dieser potenziellen Probleme erfordert die Nutzung dezentraler Internetzugänge. Man kann einen zentralen Internetzugang nutzen, dabei aber für bestimmte Ziele den Web Proxy umgehen.

Kosten: WAN versus Internet

WAN-Kapazität kann teurer sein als die gleiche Übertragungskapazität im Internet. Dies gilt insbesondere für ein internationales privates WAN. Die neuesten Ausschreibungsergebnisse zeigen jedoch, dass dies für Übertragung innerhalb Deutschlands nicht zutrifft bzw. nicht relevant ist. Innerhalb Deutschlands gibt es entweder keine Einsparung von WAN-Kosten durch Dezentralisierung des Internetzugangs oder nur eine nicht ins Gewicht fallende Einsparung. Pro Internetzugang braucht man nämlich Sicherheitskomponenten. Bei einer Mehrzahl von Internetzugängen sind die Kosten für Beschaffung und Betrieb solcher Komponenten wie Firewalls zu berücksichtigen. Zumindest für Szenarien, in denen sich alle Internet- und WAN-Anschlüsse in Deutschland befinden, erweisen sich dezentrale Internetzugänge im Vergleich zu einem zentralen nicht als wirtschaftlich.

Fazit

Auf den Punkt gebracht kann es sinnvoll sein, in einem internationalen Netz dezentrale Internetzugänge zu betreiben. Für auf Deutschland beschränkte Standorte ist jedoch meistens ein zentraler Internetzugang zu bevorzugen. Dieser kann zwecks Ausfallsicherheit aus zwei Leitungen bestehen, die an zwei Standorten das Unternehmensnetz mit dem Internet verbinden.